¿Sabías que el 90% de los ciberataques comienzan con un correo electrónico?

En el mundo de la ciberseguridad, a menudo pensamos en hackers encapuchados escribiendo código complejo en habitaciones oscuras. Sin embargo, la realidad es mucho más simple y alarmante: la mayoría de las brechas de seguridad no ocurren por fallos técnicos, sino por error humano.

Hoy en Certisec, desglosaremos una de las amenazas más antiguas pero efectivas del mundo digital: el Phishing.

¿Qué es exactamente el Phishing?

El Phishing (pronunciado como “fishing” o pescar en inglés) es una técnica de Ingeniería Social. Los ciberdelincuentes lanzan un anzuelo digital, generalmente en forma de correo electrónico, SMS (Smishing) o mensaje de WhatsApp, haciéndose pasar por una entidad legítima (como tu banco, tu jefe o un servicio como Netflix).

El objetivo es simple: engañarte para que reveles información confidencial como contraseñas, números de tarjetas de crédito o datos corporativos.

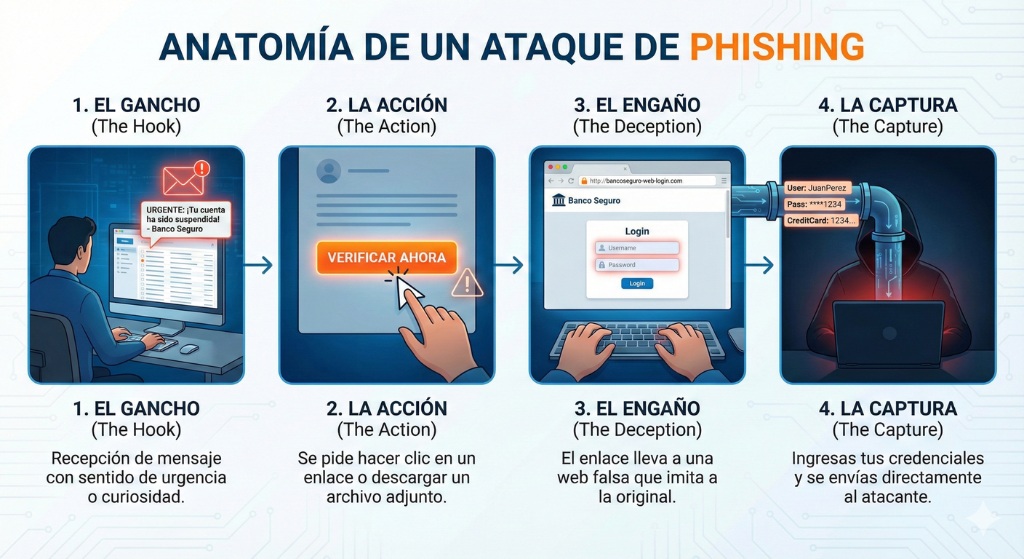

Anatomía de un Ataque: ¿Cómo funciona?

Para entender cómo defenderse, primero debemos entender el proceso del atacante:

- El Gancho: Recibes un mensaje con un sentido de urgencia o curiosidad.

- La Acción: El mensaje te pide hacer clic en un enlace o descargar un archivo adjunto.

- El Engaño: El enlace te lleva a una web falsa que imita perfectamente a la original.

- La Captura: Ingresas tus credenciales y, sin saberlo, se las envías directamente al atacante.

5 Banderas Rojas: Cómo detectar un correo de Phishing

Los filtros de spam ayudan, pero no son infalibles. Aquí tienes las 5 señales que deben activar tu “sentido arácnido” de ciberseguridad:

- 1. Urgencia Injustificada: Frases como “Tu cuenta será eliminada en 24 horas” o “Actúa ahora o perderás el acceso”. Los delincuentes quieren que actúes rápido y sin pensar.

- 2. Remitentes Sospechosos: Verifica siempre la dirección de correo exacta. Un correo de

soporte@netfIix.com(nota que la ‘L’ es una ‘i’ mayúscula) es una trampa clásica. - 3. Saludos Genéricos: Las empresas legítimas suelen usar tu nombre. Desconfía de “Estimado cliente” o “Usuario”.

- 4. Errores Gramaticales y de Diseño: Logos pixelados, faltas de ortografía o redacción extraña son indicadores claros de una estafa.

- 5. Enlaces Enmascarados: Antes de hacer clic, pasa el cursor (mouse) sobre el botón o enlace. Si el texto dice “Ir a mi Banco” pero la URL real muestra

http://web-segura-login-123.com, no hagas clic.

¿Qué hacer si detectas un intento de Phishing?

Protocolo de Seguridad:

- NO abras archivos adjuntos ni hagas clic en enlaces.

- Reporta el correo al equipo de TI o seguridad de tu empresa inmediatamente.

- Elimina el mensaje de tu bandeja de entrada.

- Si tienes dudas sobre la veracidad, contacta a la entidad por otro canal oficial (llama al banco o entra a la web escribiendo la dirección manualmente).

Conclusión

La ciberseguridad es una responsabilidad compartida. Implementar una cultura de Zero Trust (Confianza Cero) empieza por dudar de todo aquello que llega a nuestra bandeja de entrada. Mantenerte informado es tu mejor defensa.

¿Quieres capacitar a tu equipo para reconocer estas amenazas? En Certisec ofrecemos programas de concientización diseñados para fortalecer el “firewall humano” de tu organización.