Temario Curso Gamificado

🛡️ Curso: Defensa de Ingeniería Social con IA

🎯 Objetivo del Curso

Capacitar a los reclutas en la identificación y neutralización de tácticas de engaño digital potenciadas por IA, fortaleciendo el juicio crítico frente a correos, llamadas y sitios web fraudulentos, y estableciendo protocolos de respuesta inmediata ante incidentes.

📡 MISIÓN 1: EL RADAR DE AMENAZAS (PHISHING PRO)

Foco: Engaño visual y escrito asistido por IA.

Etapa 1.1 | IA Generativa: El fin de las faltas de ortografía y el uso de WormGPT para crear anzuelos perfectos.

Etapa 1.2 | Homógrafos y Punycode: El arte del disfraz; aprendiendo a detectar direcciones web que parecen reales pero son trampas.

Etapa 1.3 | QRishing: Cómo el enemigo utiliza códigos QR para saltar el firewall de tu PC directamente a tu celular.

❄️ MISIÓN 2: INFILTRACIÓN EN EL HIELO (VISHING Y DEEPFAKES)

Foco: Suplantación multimedia y biometría sintética.

Etapa 2.1 | Clonación de Voz (Vishing 2.0): Análisis de frecuencias; cómo detectar audios generados por IA en llamadas de emergencia.

Etapa 2.2 | Deepfakes en Videollamadas: La prueba de vida; identificando fallos técnicos y sombras en la máscara digital del impostor.

Etapa 2.3 | Smishing: La guerra en la mensajería instantánea (WhatsApp/Telegram) y el peligro oculto en los links acortados.

🚨 MISIÓN 3: PROTOCOLOS DE RESPUESTA (DETERMINACIÓN)

Foco: Acciones críticas tras una sospecha de infección.

Etapa 3.1 | Infostealers: Por qué el robo de Cookies de Sesión es el nuevo robo de llaves maestras y cómo evitarlo.

Etapa 3.2 | Aislamiento Táctico: Protocolo de contención; cómo desconectar el equipo de la red sin destruir la evidencia forense.

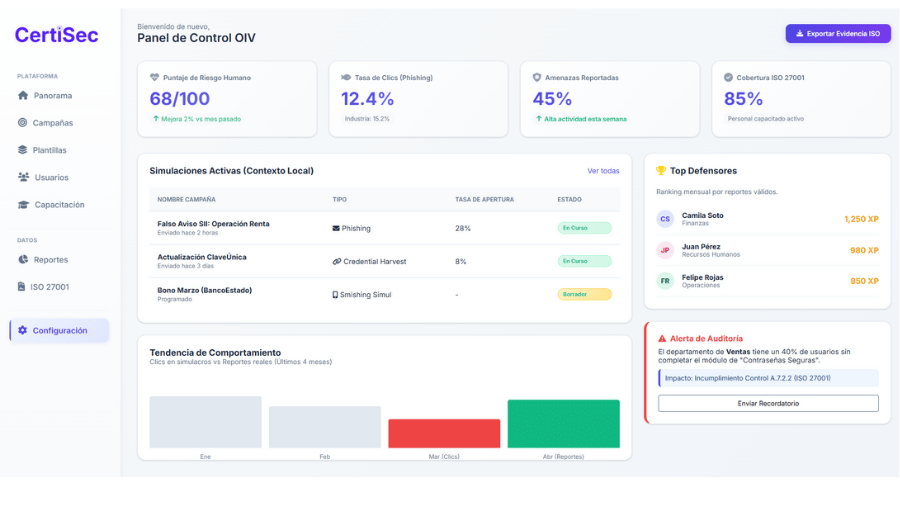

Etapa 3.3 | La Minga de Reporte: Cultura de ciberseguridad; el valor de informar a tiempo para salvar a todo el batallón de CertiSec.

🔑 MISIÓN 4: LA LLAVE DEL REY (BLINDAJE DE ACCESO)

Foco: Criptografía personal y resistencia técnica.

Etapa 4.1 | Passphrases: El poder de la longitud; creando frases de paso memorables pero invencibles ante la fuerza bruta de la IA.

Etapa 4.2 | MFA Resistente: El fin del SMS; por qué debemos migrar a Apps de autenticación o llaves físicas.

Etapa 4.3 | Fatiga de MFA: Resistencia psicológica; estrategias para no ceder ante el acoso de notificaciones del atacante.